Vous venez d'installer Windows 11 en suivant mon précédent article ? Félicitations, vous avez un système tout neuf !

Mais avant de commencer à l'utiliser, il reste une étape cruciale : faire le ménage dans la collecte de données.

Quelles sont les données que Windows 11 collecte ?

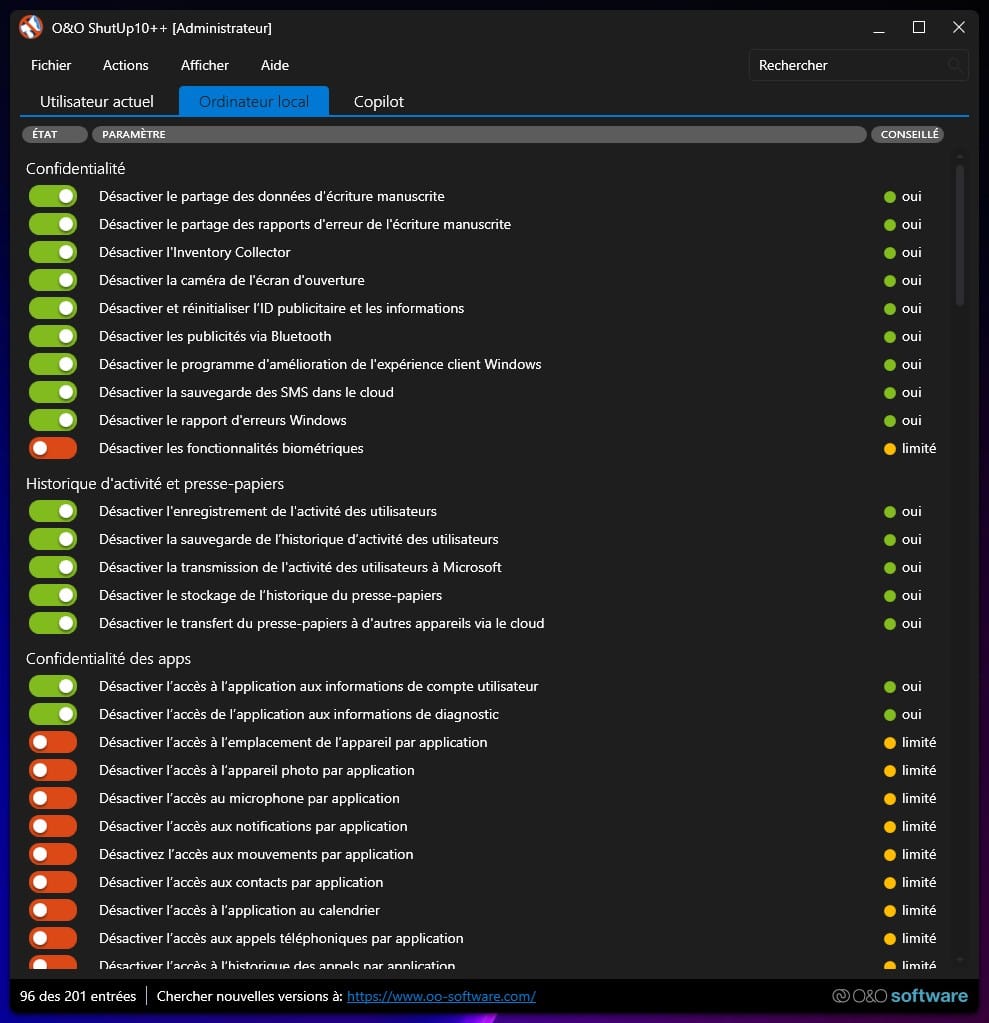

Si vous ne voulez pas que vos habitudes d'utilisation finissent sur les serveurs de Microsoft, il existe un outil indispensable, bien que son nom soit un petit défi à l'écriture : O&O ShutUp10++.

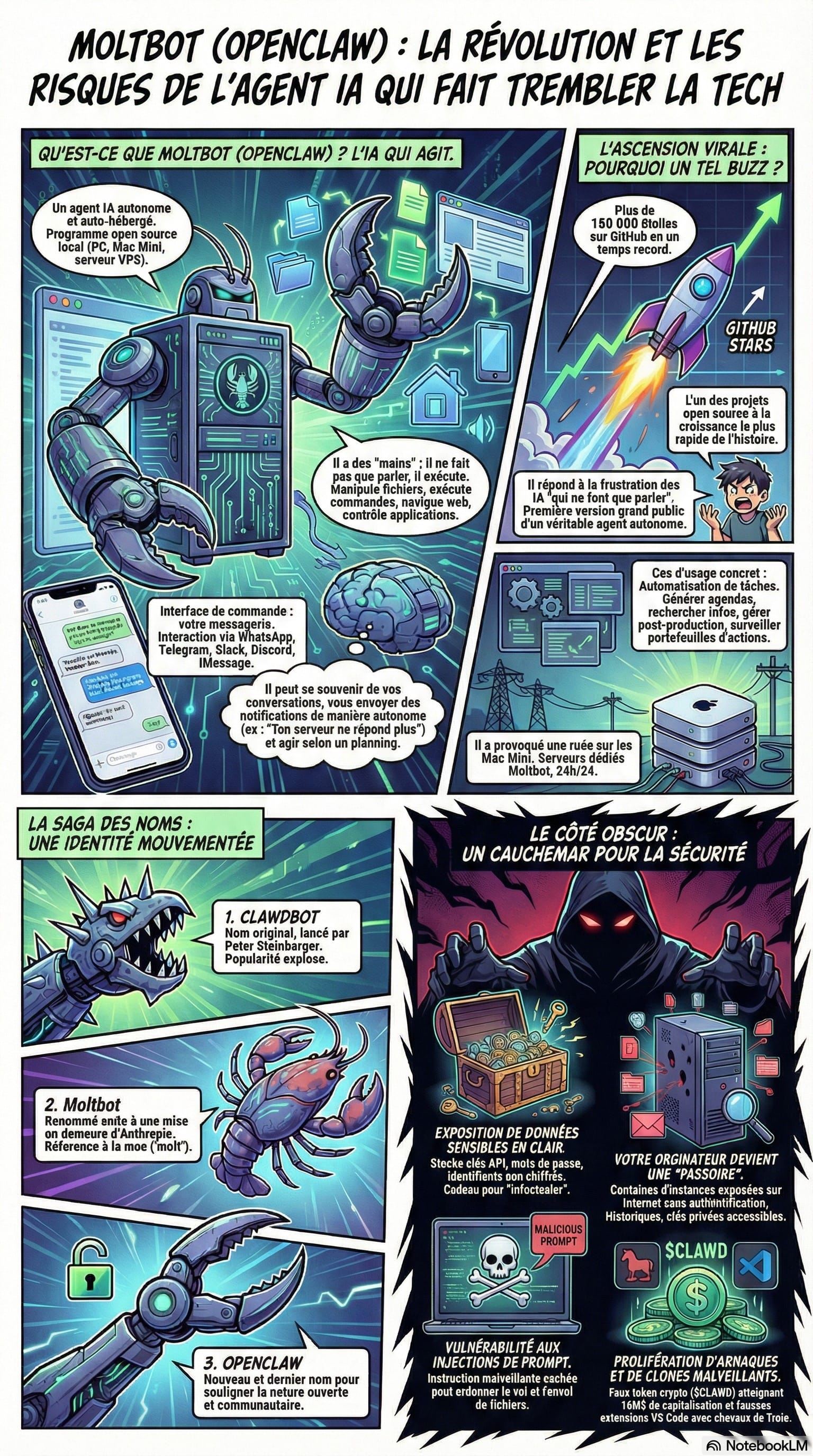

Par défaut, une installation fraîche de Windows 11 active un nombre impressionnant de mécanismes de collecte :

- 📡 Télémétrie — Vos données d'utilisation, crashs et comportements envoyés en continu à Microsoft.

- 📍 Géolocalisation — Position GPS accessible par les apps Windows et les services Microsoft.

- ⌨️ Saisie & frappe (keylogging) — Journalisation de votre écriture manuscrite et de vos frappes clavier à des fins "d'amélioration".

- 🎯 Publicités ciblées — Un identifiant publicitaire unique vous suit à travers les applications du Windows Store.

- 🎙️ Cortana & voix — Vos interactions vocales et historique de recherche alimentent les modèles IA de Microsoft.

- 🔄 Synchronisation cloud — Mots de passe, activité et historique de navigation synchronisés vers votre compte Microsoft.

Un très bon épisode de l'émission d'Underscore présente

Un scanner pour vos paramètres cachés

Sous ses airs de logiciel ultra-minimaliste, O&O ShutUp10++ liste l'intégralité des réglages de confidentialité enfouis au plus profond de Windows. Rien ne lui échappe.

Là où Microsoft vous force à parcourir des dizaines de menus pour désactiver ces options, ShutUp10++ centralise tout sur une seule et même page. Ce que Windows vous cache en 2 heures de navigation dans les paramètres, ShutUp10++ vous l'expose en 2 minutes.

✅ Avantage clé : Le logiciel est 100% portable — aucune installation requise.

Comprendre le code couleur

Chaque option est associée à une couleur qui indique le niveau de risque :

| Couleur | Signification | Conseil |

|---|---|---|

| 🟢 Vert | Option sans risque, recommandée par O&O | Activez sans hésiter |

| 🟡 Jaune | Impact possible sur certaines fonctionnalités | Activez en sachant ce que vous faites |

| 🔴 Rouge | Peut perturber des fonctions importantes de Windows | Réservé aux utilisateurs avancés |

Deux approches selon votre "degré de paranoïa"

🔬 La méthode chirurgicale

Vous parcourez la liste option par option et cochez manuellement ce que vous souhaitez bloquer, guidé par le code couleur.

✓ Points forts : Contrôle total, vous comprenez chaque paramètre.

⚠ Point faible : Plus long (15 à 30 minutes)

☢️ La méthode "Nucleaire"

Via le menu Actions → Appliquer tous les réglages recommandés, vous blindez votre système en un seul clic.

✓ Points forts : Rapide et efficace (2 minutes), idéal pour les débutants

⚠ Point faible : Certaines options jaunes/rouges sont activées sans distinction et peuvent potentiellement faire planter votre système.

Dans mon cas, j'ai désactivé toutes les options rouge via cette méthode. Mon système n'a pas planté.

Guide pas à pas : 5 minutes chrono

Étape 1 — Télécharger l'outil

Rendez-vous sur le site officiel d'O&O Software et téléchargez ooshutup10.exe. C'est gratuit, sans inscription.

Étape 2 — Créer un point de restauration

Au lancement, ShutUp10++ vous propose de créer un point de restauration. Ne passez pas cette étape ! C'est votre filet de sécurité si une option désactivée vous cause des problèmes plus tard (synchronisation du calendrier, Windows Update, etc.).

Étape 3 — Appliquer les réglages

Utilisez le menu Actions → Appliquer tous les réglages recommandés pour un résultat immédiat, ou parcourez la liste manuellement selon vos préférences.

Étape 4 — Redémarrer Windows

Certaines modifications nécessitent un redémarrage pour être pleinement appliquées. Faites-le dès que possible.

Étape 5 — Relancer après chaque mise à jour majeure

Windows Update réactive parfois certaines options de collecte. Pensez à relancer ShutUp10++ après chaque mise à jour de fonctionnalités (ex : 24H2, 25H1…).

En résumé

O&O ShutUp10++ est gratuit, léger et redoutablement efficace pour transformer Windows 11 en un système un peu plus respectueux de votre vie privée. Un must-have à lancer à chaque nouvelle installation ou mise à jour majeure.

👉 Télécharger O&O ShutUp10++ gratuitement

Pour aller plus loins dans la protection de vos données, je vous conseille la lecture de mon article dédié sur AdGuard Home, un serveur DNS local qui permet de vous protéger des entrées DNS malvaillantes sur Internet.